Ha békét akarsz, készülj a háborúra. Ez a mondás bizony az informatika területén is megállja a helyét, mivel az informatikai támadásoknak minden internetre kötött eszköz ki van téve. Sokszor fel sem merül, hogy ma már a TV, a hűtő, akár az autó is lehet hálózatra kötve, pedig ez egyre gyakrabban így van. Ezen eszközök védelméről gondoskodni kell. Mivel az internetes támadások indítékai sokrétűek, és csak ritkán irányulnak adott személy vagy szervezet ellen, sokkal gyakoribbak a tömegtámadások, amikor „csak” sebezhető eszközöket keresnek, és a talált sebezhetőséget kihasználva a saját céljaikra használják az adott eszközt.

Mik egy cyber támadás indítékai?

A klasszikus okok a kivagyiság és a sértődöttség.

Erre két példa:

Kando

Egy magyar főiskola diákja a kitalált egy vírusvédelmi rendszert, ami abban az időben (1987?) forradalmi volt. Ezt a tanárával kidolgozták és publikálták. Később nézeteltérés alakult ki, és az együttműködés megszakadt, és elindult egy vírus a főiskoláról, amit ez a rendszer sem tudott felismerni…

LoveLetter

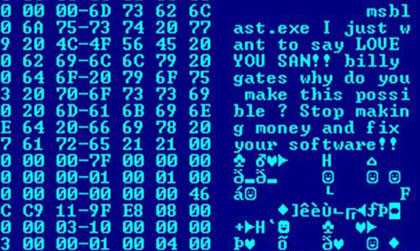

A LoveLetter (I love You letter) vírus 2000 májusában a világ mail szervereinek nagy részét megbénította, hozzávetőleg másfél napra lehetetlenné téve az e-mailek küldését és fogadását. Ez alatt akkora adatforgalmat generált, hogy az Internet gyakorlatilag használhatatlanná vált.

Ebben az esetben egy egyetemi szakdolgozat témája az volt, hogy a Microsoft Outlookban az akkor meglévő hibákat kihasználva lehet olyan e-mail alapú vírust írni, amely komoly gondokat okozhat. Ezt a bírálók nem fogadták el, ezért a diák elkészítette a vírust, ami miatt a hatóságok eljárást indítottak ellene.

Napjaink

Napjainkban már az üzleti szféra is felfedezte magának az internetre kötött eszközök illegális használatában rejlő lehetőségeket.

Az első ilyen rosszindulatú programok az e-mail rendszereket támadták és spam üzenetek küldésére használták őket.

A következő lépés az volt, amikor „postaládának” használják a gyanútlan felhasználó számítógépét. A merevlemezén (esetleg illegális) tartalmakat helyeznek el. Az ilyen támadások esetén figyelemfelkeltő lehet a megnövekedett internetforgalom és a merevlemezen hirtelen lecsökkent szabad terület. Arról nem is beszélve, hogy a merevlemezen tárolt illegális tartalomért a hatóságok első körben az áldozat ellen indítanak eljárást.

A harmadik támadástípus, amikor az eszköz számítási teljesítményét veszik igénybe, ami a nagy mennyiségű megfertőzött eszköz miatt elosztott számítások végzésére alkalmas szuperszámítógéppé fogja össze a fertőzött gépeket. Egyes becslések szerint egy ilyen, illegálisan létrehozott szuperszámítógép a világ legnagyobb teljesítményű szuperszámítógépe.

Nem szokták a vírusok közé sorolni, de ide tartoznak a reklámtukmáló programok, amik a böngészőt diszkréten vagy erőszakosan telepakolják reklámokkal.

Egyes „okosTV”-k bizony jelentik a gyártónak, hogy mint nézünk rajtuk, illetve ha a hangvezérlési szolgáltatást használjuk, akkor a hangmintát elküldi egy központi szervernek és az dolgozza fel. Ez nyilvánvalóan nem a vásárló érdekeit szolgálja, bár hogy a gyártó mire megy ilyen adatokkal, szintén kérdéses. A probléma a router megfelelő beállításával orvosolható.

Mi a teendő?

A címben már megadtuk a választ: készülni a háborúra.

- A használt programokat mindig frissíteni

- Vírusirtó programot használni és frissen tartani

- Az interneten mindig betartani a józan ész diktálta szabályokat

- A saját rendszerünket mindig úgy építsük/építtessük ki, hogy a védelmi intézkedések azonnal bele legyenek építve.

- Az internet használatakor mindig legyünk gyanakvóak. Ne adjunk meg jelszavakat, személyes adatokat